Oglas

Stopiš v supermarket, kamera na stropu pa ti pošlje obraz v korporacijo mainframe prepoznavanje obraza 5 Fascinantni iskalniki, ki iščejo obrazeObstajajo iskalniki, ki najdejo nekoga iz njegove fotografije. Tukaj je več iskalnikov za prepoznavanje obrazov. Preberi več analiza. Prijavite se v Facebook in ključ, ki se nahaja v računalniku, pošlje geslo v prikrito varnostno stavbo v Pekingu. Ali to zveni kot prizori iz filma? Verjeli ali ne, lahko bi se vam dogajali vsak dan.

Veliko ljudi ne pozabi na načine, kako jih spremljamo skoraj vsak dan v nekem vidiku svojega življenja. Mogoče je to, da poslujete v trgovini, vzamete denar iz bankomata ali celo samo govorite po svojem mobilnem telefonu, ko se sprehajate po mestni ulici.

Prvi korak k zaščiti sebe je razumevanje največjih groženj nadzora, ki dejansko obstajajo. Naslednji korak je sprejetje varnostnih ukrepov, da se zaščitite pred njimi. V tem članku boste spoznali te grožnje nadzora in nekatere načine za zaščito pred njimi.

Prepoznavanje obraza

Prvi napisi, da je bilo v svetu nadzora potrošnikov nekaj nenavadnega, so se pojavili novembra 2013, ko poroča Guardian da je britanski trgovec Tesco v tržne namene namestil napredno tehnologijo skeniranja obrazov, imenovano OptimEyes.

Namera sistema je presegla tipično varnostne kamere Brezplačno AtHome Camera: Vsak računalnik spremenite v varnostno kamero s svojim iPhoneom Preberi več boste morda našli v trgovinah. Namesto tega je bilo treba pregledati oči kupcev bencina, da bi ugotovili starost in spol, da bi lahko na zaslone, nameščene na bencinskih črpalkah, prikazovali ciljno usmerjene oglase.

Uporaba takšne tehnologije se je le razširila. Podjetja so všeč Prvo soočite prodajalcem, ki uporabljajo napredno tehnologijo prepoznavanja obraza, ponujajo nadzorne tehnologije za prepoznavanje znanih trgovcev in opozarjajo vodje trgovin na njihovo prisotnost. Tehnologija se uporablja tudi pri priznanih znanih ponavljajočih se „dobrih“ kupcih, tako da lahko dobijo VIP zdravljenje - tako se prepričajo, da se bodo v prihodnost vrnili v trgovino.

Za trgovce na drobno je ta tehnologija obetavna, vendar zagovornike pravic in pravic zasebnosti moti skrb za zasebnost. Potrošniška unija je že leta 2012, ko je ta sprva dozorela, Zvezno trgovinsko komisijo (FTC) izdala odprto pismo - agenciji svetovati, da bi tehnologija - čeprav je izjemno uporabna za trgovino na drobno in oglaševalsko industrijo - lahko zelo resna vprašanja zasebnosti potrošniki.

"Vseprisotna namestitev naprav za prepoznavanje obraza v trgovskih centrih, supermarketih, šolah, zdravnikovih pisarne in pločniki mest lahko resno ogrozijo željo in pričakovanja posameznikov po anonimnost. "

Zveza potrošnikov je opozorila, da bi takšna tehnologija, ki je namenjena otrokom, lahko povzročila debelost sedanjih mladih epidemija slabša, ciljanje na najstnike z zdravili za hujšanje pa bi lahko poslabšalo težave samozavesti mladostnikov. Najbolj resno vprašanje je dejstvo, da ni nobenih smernic, ki podjetjem preprečujejo, da bi zbirale in shranjevale takšne podatke o nadzoru o vas in vašem nakupovalnem vedenju.

„Programska oprema za odkrivanje in prepoznavanje obraza bi potrošnikom lahko ponudila številne oprijemljive koristi. Hkrati ne moremo prezreti dejstva, da te tehnologije predstavljajo velika tveganja za zasebnost in resno ogrožajo pravico potrošnikov do anonimnosti. "

Ko boste naslednjič nakupovali, bodite pozorni na tiste nadzemne kamere, ki spremljajo vsak vaš korak!

Hekerska spletna kamera

Maja 2014 so ameriški uradniki aretirali 90 ljudi, ki so bili del organizacije, znane kot "Blackshades". Blackshades proizvajajo in prodajajo programsko opremo, ki omogoča hekerjem, da se povežejo v kateri koli računalnik z operacijskim sistemom Microsoft Windows in prevzamejo nadzor nad spletno kamero. En študent je bil celo aretiran zaradi uporabe programske opreme za zajemite gole fotografije Miss Teen USA.

Če se sprašujete, ali vas mora skrbeti, razmislite o tem, da je organizacija prodala na tisoče izvodov v skupni vrednosti 350.000 dolarjev prodaje, po ocenah 700.000 žrtev v 100 državah od leta 2010. Da, res je mogoče, da nekdo to stori krami svojo spletno kamero, kot je nedavno pojasnil James Kako enostavno je, da nekdo pokvari vašo spletno kamero? Preberi več .

Strašljiv del programske opreme je, da ni samo dovzetna spletna kamera. Hekerji dobijo dostop do tipk in gesel, lahko posnamejo posnetke zaslona in dostopajo do datotek računalnika. Edina varnost, ki bi vam lahko olajšala misel, je dejstvo, da je treba žrtev prevarati, da dejansko kliknejo zlonamerno povezavo, v katero je nameščena programska oprema. Če ste dovolj pametni pri prepoznavanju lažnih sporočil in se izognete kliku na sumljive spletne povezave, se boste morda lahko zavarovali pred to posebno grožnjo.

Zveni preprosto, da se varno držiš? No, razmislite še enkrat.

Decembra 2014 je dr. Pisateljica telegrafa Sophie Curtis je vprašal svojega "etičnega hekerskega" prijatelja Johna Yea, zaposlenega v Trustwave, da poskusi vdreti v njen računalnik. Hekerji so se neutrudno trudili, da bi izvedeli čim več o Sophie na spletu in na koncu ustvarili lažni e-poštna sporočila, ki je Sophie preslepila, da je kliknila - takoj okužila prenosnik in hekerjem omogočila dostop do vsega, tudi do nje Spletna kamera. Tudi ljudje, ki verjamejo, da niso imuni na takšno taktiko, se lahko norčujejo.

Lažni celični stolpi

Septembra 2014 so se začele pojavljati govorice o tako imenovanih "ponarejenih stolpih", osumljenih prestrezanja mobilne telefonije po vsej državi. Te stolpe je potrdil preiskovalec Aaron Turner, tudi lastnik mobilnega varnostnega podjetja Integricell.

Aaron Turner je za The Blaze povedal, da so bili čudni stolpi postavljeni tako, da dobesedno zvijajo mobilne telefone z mislijo, da je ponarejeni stolp edini razpoložljivi stolp v lokalnem območju.

"Ti stolpi vam nagajajo telefon, da piše:" Moram vam govoriti informacije 9-1-1 ", potem pa ne."

Po Turnerjevih besedah bi stolpi, ki so bili močno koncentrirani v Pensilvaniji in centru Washingtona, lahko dobesedno "prekinili komunikacijo" in videli, kaj se dogaja s telefonom.

Številni drugi preiskovalci so potrdili "srečanja" s ponarejenimi stolpi celic - vendar nobenih dejanskih fotografij nobenih pravih celičnih stolpov na določeni lokaciji. Pojavila so se vprašanja, ali so nenavadni "prestrezni" stolpi še ena veja širokega zveznega nadzornega programa, ki je že pod stalnimi kritikami javnosti. Drugi so sumili, da so stolpi lahko del mednarodnega programa vohunjenja.

Šele novembra dva novembra pozneje je bil Wall Street Journal prebil novico da je ministrstvo za pravosodje - v bistvu policijski organi v celotni državi - dejansko postavilo ponarejeni mobilni telefon "stolpi" na letalih z uporabo naprave, imenovane DRTBOX, z imenom "umazanija". Naredila ga je Digital Receiver Technology (podružnica Boeinga), naprava izgleda kot celični stolp na mobilne telefone in izvaja "napad srednjega človeka", s katerim pridobiva podatke o registraciji iz teh telefonov.

Oblasti so letele z letali po velemestnih območjih, da bi zbrale čim več informacij o mobilnih telefonih.

"Letala so opremljena z napravami - nekatere, ki jih uradniki pregona poznajo kot" škatle za umazanijo "zaradi začetnic enote Boeing Co., ki jih proizvaja - ki posnemajo stolpe velikih telekomunikacijskih podjetij in varajo mobilne telefone pri poročanju o njihovi edinstveni registraciji informacije. "

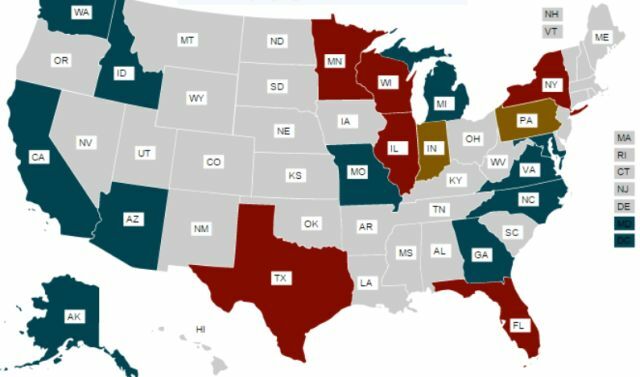

Prepoznavanje identitete mobilnih telefonov osebe in informacije o lokaciji bi organom pregona omogočilo, da z mobilnim telefonom poiščejo in izsledijo skoraj vsakega državljana. Ameriška zveza državljanskih svoboščin (ACLU) je presejala javno dostopne dokumente o njihovi uporabi Naprave "Stingray" s strani državne in lokalne policije in objavili zemljevid, na katerem je prikazano, kje so naprave trenutno v uporaba.

Ker tehnologija napreduje hitreje, kot lahko zakon sledi, oblasti v celoti izkoristijo vrzeli, da zberejo čim več podatkov. Več o teh prizadevanjih in prizadevanjih, da jih prikrijete prikriti Stran za preiskavo ACLU. Če živite na katerem koli od barvnih območij na zemljevidu, obstaja velika verjetnost, da so podatki o vašem mobilnem telefonu in lokacijo zbrali lokalni ali državni organi kazenskega pregona.

Kitajsko kibernetsko hekanje

Če mislite, da vas vohuni samo vaša vlada, premislite še enkrat. Konec oktobra 2014 je dr. Washington Post sporočil, da je varnostna raziskovalna skupina identificirala prefinjeno kitajsko skupino za kibernetsko napoved, imenovano "Axiom", ciljno usmerjen na zahodne vladne agencije, da bi zbral vse obveščevalne podatke o kitajskih domačih in mednarodnih pravila.

Sredi oktobra, pred objavo časopisa Washington Post, FBI je dejansko poslal opozorilo ameriški industriji, naj opozori na napredno kitajsko hekersko skupino vodenje kampanje za zbiranje občutljivih in zaščitenih informacij od ameriških podjetij in vlade agencije.

Po podatkih FBI je nova skupina druga enota, ki jo je sponzorirala država, po prejšnjem varnostni strokovnjaki razkrili drugo vladno hekersko enoto, imenovano People's Liberation Army Enota 61398. Skupina Axiom deluje že vsaj štiri leta in se posebej osredotoča na industrijske in gospodarske interese v zahodnih državah.

Pomembno pri tem je, da če delate za večjo korporacijo, ki ima dobro zaščitene lastniške skrivnosti, vas bo morda zelo usmerila skupina Axiom. Uporablja tako imenovane "nič izkoriščene dnevne podvige" Microsoftovega operacijskega sistema Windows - enega izmed težjih in naprednejših tehnik taksista. Z infiltriranjem podjetja ali vladne agencije prek računalnika katerega koli posameznega zaposlenega lahko skupina poskusi pridobiti dostop do omrežja ali sistema in potencialno pridobiti dostop do občutljivih in dragocenih industrijskih izdelkov skrivnosti.

Se vam ne zdi, da je vaš računalnik dragocena tarča teh hekerjev? Je. Sodelujte s skupino za varovanje podjetij in se prepričajte, da varnostna pravila in pravilnike jemljete resno.

Industrijsko vohunjenje na poslovnih konferencah

Vaše podjetje se bo odločilo, da vas bo poslalo na letošnjo industrijsko konferenco. Mogoče je to CES ali kakšna druga res super tehnična konferenca. Pakirate svoje stvari za potovanje, ne pozabite prinesti delovnega prenosnika, mobilnega telefona, ki ste ga dobili v podjetju, in seveda pomnilniško kartico, ki vsebuje nekaj vaših najpomembnejših datotek z dela. Večina ljudi v svojem navdušenju nad poslovnim potovanjem in ogledom toliko kul tehnologij nikoli ne za trenutek pomislite, da morda tržijo konkurenčno prednost svojega podjetja na trgu tveganje.

Kako to? Prenosni računalniki, mobilni telefoni in podatki med potovanjem niso ustrezno zaščitni. Mednarodne skupine vohunjenja vedo, da so potovanja takrat, ko so zaposleni v podjetju najbolj ranljivi, zato so konference glavni cilj zbiranja industrijske obveščevalne službe.

Med potovanji in udeležbo na konferenci je toliko šibkih točk varnosti, zato je pomembno, da se obdržite vse to v mislih in ustrezno ukrepajte, da se zaščitite, preden postanete industrijska žrtev vohunjenja.

- Organiziranje sestankov za videokonference prek negotove hotelske mreže odpira prenos zaupnih informacij pametnim hekerjem.

- Kraja prenosnih računalnikov ali mobilnih telefonov iz hotelskih sob lahko agentom zagotovi lastniške podatke podjetja, shranjene na teh napravah.

- Uporabite naš seznam nasvetov za varovanje pred vladnim nadzorom Kako se zaščititi pred vladnim nadzorom mobilnih telefonov [Android]Sprijaznimo se, v teh dneh se verjetnost, da vas nekdo spremlja, ves čas narašča. Ne rečem, da se vsi, povsod soočajo z grožnjo nadzora mobilnih telefonov, vendar jih je veliko ... Preberi več svojega mobilnega telefona.

- Uporaba prenosnika vašega podjetja na odprtem javnem prostoru omogoča vohunom, da opazujejo vaše dejavnosti od zadaj.

- Telefonski pogovori o občutljivih zadevah podjetja na javnem območju omogočajo vsakomur, da pogovor posluša samo tako, da stoji v bližini.

- Če se predstavite na industrijski konferenci, bi lahko prišlo do zaupnih informacij o podjetju, če teh predstavitev predhodno ne »očistite«.

Leta 2014 Carl Roper napisal knjigo z naslovom "Trgovinska skrivna kraja, industrijsko vohunjenje in grožnja Kitajske", kjer je pojasnil, da nekateri Kitajci Prizadevanja industrijskega vohunjenja se dejansko osredotočajo na zbiranje tehničnih informacij iz javno dostopnih predstavitev na konferenc.

„Konference s tematskimi področji, kot so kompozitni materiali, rakete, inženirji, laserji, računalniki, pomorska tehnologija, vesolje, mikroelektronika, kemični inženiring, radarji, oborožitev in optična komunikacija so le nekateri izmed bolj zanimivih, ki jih bodo Kitajci poskušali poskusiti udeležiti se. Podatki s teh vrst konferenc bodo med najpomembnejšimi prispevki k njihovim projektom. "

Sporno je, ali lahko podatki, predstavljeni na predstavitvi javne konference, špijonskim agentom posredujejo poslovne skrivnosti slabo premišljene (ali popolnoma necenzurirane) predstavitve lahko zelo slučajno razkrijejo zelo velike namige o trgovini korporacije skrivnosti.

K sreči obstajajo načini, kako se zaščititi. Če pripravljate predstavitev za svoje podjetje, jo vedno pošljite oddelku za komunikacije vašega podjetja ali pravnemu oddelku. Nekatera podjetja lahko celo zahtevajo, da se vsa zunanja komunikacija odobri pri enem ali obeh oddelkih. Ne pozabite tega storiti, ali bi vas to lahko zelo stalo.

- Izkoristijo alarm za krajo prenosnika Prenosni računalnik LAlarm naredi vaš krik na prenosni računalnik, ko ga ukradejo Preberi več naprave ali programsko opremo, ki bo opozorila vse v bližini, če bo vaš prenosnik kdaj odstranjen od mesta, kjer ste ga pustili.

- Prepričajte se, da ste zaklenili prenosni računalnik in da so vaši podatki na njem pravilno šifrirano Kako zavarovati in šifrirati svoje podatke, če vaš prenosni računalnik ukrade [Mac] Preberi več . S tem boste znatno zmanjšali nevarnosti vohunjenja zaradi kraje prenosnikov.

- Če morate s seboj prinesti spominsko palico, se prepričajte zaščitite z geslom Kako šifrirati bliskovni pogon: 5 orodij za zaščito z geslomŽelite izvedeti, kako šifrirati bliskovni pogon? Tu so najboljša brezplačna orodja za zaščito gesla in zavarovanje pogona s palec. Preberi več ali ga šifrirajte Šifrirajte svoj USB-ključ s Truecryptom 6.0 Preberi več s programsko opremo, kot je Truecrypt.

- Povečajte varnost zaklenjenega zaslona za mobilne naprave. Christian je ponudil nekaj odličnega nasveti za zaklepanje zaslona Izboljšajte varnost zaklenjenega zaslona Android s temi 5 nasvetiMorda berete to razmišljanje "hah, ne, hvala MakeUseOf, moj Android je zavarovan z vzorcem zaklenjenega zaslona - moj telefon je nepredstavljiv!" Preberi več za dosego tega.

- Uporabite prenosnik na območju, kjer nihče ne more stati ali sedeti za vami in videti vašega zaslona. To se zdi zdravorazumsko, vendar preveč ljudi na to ni pozorno.

Kihara je nedavno predstavila obširen seznam dodatnih nasvetov in zaščitnih ukrepov, ki jih lahko uporabite zaščitite se pred nezakonitim vohunjenjem Kako se zaščititi pred neetičnim ali nezakonitim vohunjenjemMislite, da vas nekdo vohuni? Tukaj lahko ugotovite, ali je v računalniku ali mobilni napravi vohunska programska oprema in kako jo odstraniti. Preberi več . Dobro vredno prebrati.

Bodite pozorni, vendar ne obsedite

To, da ste vsak dan zaslišani, ne pomeni, da morate stalno skrbeti, kdo vas posluša, berete e-poštna sporočila ali sledite svoji lokaciji. To pomeni, da se morate vedno zavedati svoje okolice in načina uporabe tehnologija pri prenosu informacij, za katere dejansko mislite, da so občutljive ali zelo občutljive osebno.

Obstaja veliko načinov, da se izognete poskusom nadzora - tudi poskusi svoje vlade - z uporabo šifriranih virov, ko imate opravka z občutljivimi informacijami, ali preprosto povečujete varnostno okolje vašega računalnika 5 najboljših nasvetov za preprečevanje, da vas nekdo opazuje, ko prenašate hudournike Preberi več na velik način.

Ko pa boste postavili vse svoje varovalke, nehajte skrbeti. Živite svoje življenje, udobno, če veste, da ste storili ustrezne ukrepe za zaščito.

Duc Dao prek Shutterstock, Matej Kastelic prek Shutterstocka

Ryan ima diplomo iz elektrotehnike. 13 let je delal v avtomatizacijskem inženiringu, 5 let v IT, zdaj pa je inženir Apps. Nekdanji glavni urednik MakeUseOf je govoril na nacionalnih konferencah o vizualizaciji podatkov in je bil predstavljen na nacionalni televiziji in radiu.