Oglas

Vsake toliko časa se pojavi nova različica zlonamerne programske opreme kot hitri opomnik, da se varnostni deleži vedno povečujejo. Trojanski bančni trojak QakBot / Pinkslipbot je eden izmed njih. Zlonamerna programska oprema, ki ni zadovoljna s pridobivanjem bančnih poverilnic, lahko zdaj ostane kot nadzorni strežnik - dolgo potem, ko varnostni izdelek ustavi svoj prvotni namen.

Kako OakBot / Pinkslipbot ostane aktiven? In kako ga lahko popolnoma odstranite iz sistema?

QakBot / Pinkslipbot

Ta bančni trojan ima dva imena: QakBot in Pinkslipbot. Zlonamerna programska oprema ni nova. Prvič je bila nameščena v poznih 2000-ih, vendar še vedno povzroča težave že desetletje pozneje. Zdaj je Trojan prejel posodobitev, ki podaljša zlonamerno dejavnost, tudi če varnostni izdelek zmanjša svoj prvotni namen.

Okužba uporablja univerzalni plug-and-play (UPnP) za odpiranje vrat in omogočanje dohodnih povezav od vseh v internetu. Pinkslipbot se nato uporablja za pridobivanje bančnih poverilnic. Običajna paleta zlonamernih orodij: keyloggerji, kraje gesla, napadi brskalnika MITM, kraje digitalnih potrdil, poverilnice FTP in POP3 in še več. Zlonamerna programska oprema nadzoruje botnet, ki naj bi vseboval več kot 500.000 računalnikov. (

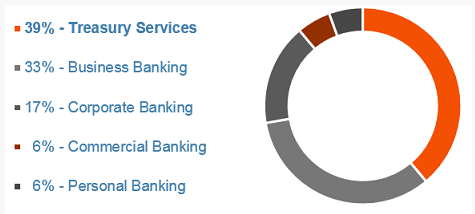

Kaj sploh je botnet? Ali je vaš računalnik zombi? In kaj sploh je računalnik zombi? [MakeUseOf pojasnjuje]Ste se že kdaj vprašali, od kod prihaja vsa internetna neželena pošta? Verjetno vsak dan prejmete na stotine neželenih e-poštnih sporočil. Ali to pomeni, da je na stotine in tisoče ljudi tam, ki sedijo ... Preberi več )Zlonamerna programska oprema je večinoma osredotočena na ameriški bančni sektor, kar 89 odstotkov okuženih naprav najdemo bodisi v zakladniškem, bodisi v poslovnem ali komercialnem bančnem prostoru.

Nova varianta

Raziskovalci iz McAfee Labs odkriti nova različica Pinkslipbot.

»Ker UPnP domneva, da so lokalne aplikacije in naprave zaupanja vredne, ne nudi zaščitnih ukrepov in je nagnjen k zlorabi katerega koli okuženega stroja v omrežju. Opazili smo več pooblaščencev strežnika Pinkslipbot, ki so gostovali v ločenih računalnikih istega doma omrežje, pa tudi tisto, kar se zdi javna dostopna točka Wi-Fi, "pravi McAfee raziskovalec proti zlonamerni programski opremi Sanchit Karve. "Kolikor vemo, je Pinkslipbot prva zlonamerna programska oprema, ki uporablja okužene stroje kot nadzorne strežnike, ki temeljijo na HTTPS, in druga zlonamerna programska oprema, ki temelji na izvedljivi datoteki, ki uporablja UPnP za posredovanje vrat po zloglasni črv Conficker v letu 2008. "

Posledično McAfeejeva raziskovalna ekipa (in drugi) poskušajo natančno ugotoviti, kako okuženi stroj postane pooblaščenec. Raziskovalci menijo, da imajo trije dejavniki pomembno vlogo:

- IP naslov v Severni Ameriki.

- Hitra internetna povezava.

- Možnost odpiranja vrat na internetnem prehodu z uporabo UPnP.

Na primer, zlonamerna programska oprema naloži sliko s storitvijo Comcast's Speed Test, da dvakrat preveri, ali je na voljo dovolj pasovne širine.

Ko Pinkslipbot najde ustrezen ciljni stroj, zlonamerna programska oprema izda paket protokola Simple Service Discovery Protocol in poišče internetne prehodne naprave (IGD). Po drugi strani se IGD preveri glede povezljivosti, pozitiven rezultat pa je viden pri ustvarjanju pravil za posredovanje vrat.

Ko se avtor zlonamerne programske opreme odloči, ali je stroj primeren za okužbo, trojanski binarni program prenese in razloži. Ta je odgovoren za komunikacijo prek strežnika proxy za nadzorni strežnik.

Težko je izbrisati

Tudi če je vaš antivirusni ali anti-malware programski paket uspešno odkril in odstranil QakBot / Pinkslipbot, obstaja možnost, da še vedno služi kot strežnik proxy za nadzor zlonamerne programske opreme. Vaš računalnik je morda še vedno ranljiv, ne da bi se tega zavedali.

»Pravila za posredovanje vrat, ki jih je ustvaril Pinkslipbot, so preveč splošna, da bi jih samodejno odstranili, ne da bi pri tem tvegali naključne napačne konfiguracije omrežja. In ker večina zlonamerne programske opreme ne ovira posredovanja vrat, rešitve proti zlonamerni programski opremi morda ne bodo povrnile takšnih sprememb, "pravi Karve. "Na žalost to pomeni, da je vaš računalnik še vedno ranljiv za zunanje napade, tudi če je vaš antimalware izdelek uspešno odstranil vse binarne datoteke Pinkslipbot iz vašega sistema."

Zlonamerna programska oprema vsebuje črvov Virusi, vohunska programska oprema, zlonamerna programska oprema itd. Pojasnjeno: Razumevanje spletnih groženjKo začnete razmišljati o vseh stvareh, ki bi se med brskanjem po internetu lahko zmotile, začne splet izgledati kot precej strašljivo mesto. Preberi več , kar pomeni, da se lahko samoprenovi prek omrežnih pogonov in drugih izmenljivih medijev. Po mnenju raziskovalcev IBM X-Force, povzročila je blokado Active Directory (AD), zaradi česar so zaposleni v prizadetih bančnih organizacijah izsiljevali več ur naenkrat.

Kratek vodnik za odstranitev

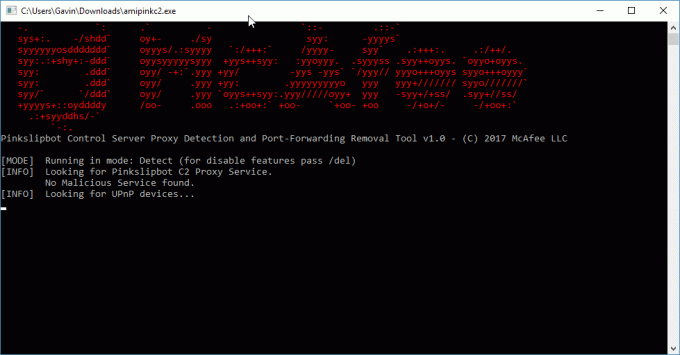

McAfee je izdal Orodje za odkrivanje proxy in odstranjevanje posredniških strežnikov Pinkslipbot Control Server (ali na kratko PCSPDPFRT... šalim se). Orodje je na voljo za prenos točno tukaj. Poleg tega je na voljo kratek uporabniški priročnik tukaj [PDF].

Ko prenesete orodje, z desno miškino tipko kliknite in Zaženi kot skrbnik.

Orodje samodejno pregleda vaš sistem v "načinu zaznavanja". Če ni zlonamerne dejavnosti, se bo orodje samodejno zaprlo, ne da bi spremenilo konfiguracijo sistema ali usmerjevalnika.

Če orodje zazna škodljiv element, lahko preprosto uporabite /del ukaz za onemogočanje in odstranjevanje pravil za posredovanje vrat.

Izogibanje zaznavanju

Nekoliko presenetljivo je videti bančnega trojanca te prefinjenosti.

Poleg že omenjenega črvi Conficker "podatki o zlonamerni uporabi UPnP z zlonamerno programsko opremo so malo." Bolj pomembno je to, da je jasen signal, da so IoT naprave, ki uporabljajo UPnP, velik cilj (in ranljivost). Ko naprave IoT postanejo vseprisotne, morate priznati, da imajo kibernetski kriminalci zlato priložnost. (Tudi vaš hladilnik je ogrožen! Samsungov pametni hladilnik Just Got Pwned. Kako je s počivanjem vašega pametnega doma?Ranljivo podjetje s pametnim hladilnikom Samsung je odkrilo britansko podjetje za infosc Pen Test Parters. Samsungova implementacija šifriranja SSL ne preverja veljavnosti potrdil. Preberi več )

Medtem ko Pinkslipbot prehaja v težko odstranljivo različico zlonamerne programske opreme, je še vedno le 10. mesto v najbolj razširjenih vrstah finančne zlonamerne programske opreme. Še vedno drži prvo mesto Naročnik Maximus.

Zmanjševanje je še vedno ključno za preprečevanje finančne zlonamerne programske opreme, bodisi podjetja, podjetja ali domačega uporabnika. Osnovno izobraževanje proti lažnemu predstavljanju Kako opaziti phishing elektronskega sporočilaLoviti lažnega e-poštnega sporočila je težko! Goljufi se predstavljajo kot PayPal ali Amazon in poskušajo ukrasti vaše geslo in podatke o kreditnih karticah, če je njihova prevara skoraj popolna. Pokažemo vam, kako odkriti goljufijo. Preberi več in druge oblike usmerjene zlonamerne dejavnosti Kako prevaranti uporabljajo phishing e-poštna sporočila za ciljanje študentovŠtevilo prevar, namenjenih študentom, narašča in veliko jih je v teh pasti. Tukaj je tisto, kar morate vedeti in kaj morate storiti, da se jim izognete. Preberi več na množičen način zaustavite to vrsto okužbe, ki vstopa v organizacijo - ali celo v vaš dom.

Prizadel Pinkslipbot? Je bilo to doma ali v vaši organizaciji? Ste bili zaklenjeni iz sistema? Sporočite nam vaše izkušnje spodaj!

Kreditna slika: akocharm prek Shutterstocka

Gavin je višji pisatelj na MUO. Je tudi urednik in vodja SEO-ja za kripto usmerjeno sestrsko spletno mesto MakeUseOf, Blocks Decoded. Ima BA (Hons) Sodobno pisanje z digitalnimi umetniškimi praksami, razbitimi s hribov Devona, in več kot desetletje profesionalnih izkušenj s pisanjem. Uživa obilne količine čaja.