Oglas

Zlonamerna programska oprema za usmerjevalnike, omrežno napravo in internet stvari je vedno pogostejša. Večina se osredotoči na okužbo ranljivih naprav in njihovo dodajanje v močne botnete. Usmerjevalniki in naprave interneta stvari (IoT) so vedno vklopljeni, vedno v spletu in čakajo na navodila. Popolna botnetna krma, torej.

Niso pa vse zlonamerne programske opreme enake.

VPNFilter je uničujoča grožnja zlonamerne programske opreme za usmerjevalnike, naprave IoT in celo nekatere naprave, shranjene v omrežju (NAS). Kako preverite, ali obstaja okužba z zlonamerno programsko opremo VPNFilter? In kako jo lahko očistite? Oglejmo si podrobneje VPNFilter.

Kaj je VPNFilter?

VPNFilter je izpopolnjena modularna različica zlonamerne programske opreme, ki je namenjena predvsem omrežnim napravam najrazličnejših proizvajalcev, pa tudi NAS napravam. VPNFilter so sprva našli na omrežnih napravah Linksys, MikroTik, NETGEAR in TP-Link ter na napravah QNAP NAS z okoli 500.000 okužbami v 54 državah.

The ekipa, ki je odkrila VPNFilter

, Cisco Talos, nedavno posodobljenih podrobnosti v zvezi z zlonamerno programsko opremo, kar kaže na to, da omrežna oprema proizvajalcev, kot so ASUS, D-Link, Huawei, Ubiquiti, UPVEL in ZTE, zdaj kaže okužbe z VPNFilter. Vendar v času pisanja nobene omrežne naprave Cisco ne vplivajo.Zlonamerna programska oprema je za razliko od večine drugih zlonamerne programske opreme, osredotočene na IoT, saj vztraja po ponovnem zagonu sistema, kar otežuje izkoreninjenje. Naprave, ki uporabljajo privzete podatke za prijavo ali z znanimi ranljivostmi brez dnevnega dne, ki niso prejele posodobitve vdelane programske opreme, so še posebej ranljive.

Kaj počne VPNFilter?

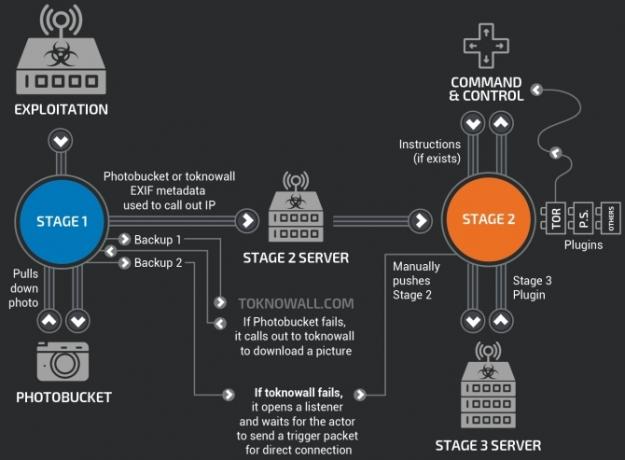

Torej, VPNFilter je "večstopenjska modularna platforma" lahko povzroči uničujoče poškodbe naprav. Poleg tega lahko služi tudi kot grožnja za zbiranje podatkov. VPNFilter deluje v več fazah.

1. faza: VPNFilter Stage 1 vzpostavi plažo na napravi in se obrne na svoj ukazni in nadzorni strežnik (C&C), da naloži dodatne module in čaka na navodila. V fazi 1 je tudi več vgrajenih odpuščanj za iskanje stopnje C & Cs v primeru spremembe infrastrukture med uvajanjem. Zlonamerna programska oprema 1. faze VPNFilter lahko preživi ponovni zagon, zato je močna grožnja.

2. stopnja: VPNFilter Stage 2 ne vztraja pri ponovnem zagonu, vendar ima široko paleto zmogljivosti. Na drugi stopnji se lahko zbirajo zasebni podatki, izvajajo ukazi in motijo upravljanje naprav. Tudi v naravi obstajajo različne različice Stage 2. Nekatere različice so opremljene z uničevalnim modulom, ki prepisuje particijo vdelane programske opreme naprave, nato ponovno zaženite, da napravo postane neuporabna (zlonamerna programska oprema opeka usmerjevalnik, IoT ali NAS napravo, v bistvu).

3. faza: Moduli VPNFilter Stage 3 delujejo kot vtičniki za stopnjo 2 in razširjajo funkcionalnost VPNFilter-ja. En modul deluje kot sniffer za paket, ki zbira dohodni promet na napravi in krade poverilnice. Druga omogoča, da zlonamerna programska oprema Stage 2 varno komunicira s sistemom Tor. Cisco Talos je našel tudi en modul, ki vnese zlonamerno vsebino v promet, ki poteka skozi napravo, kar pomeni, da lahko heker posreduje nadaljnje izkoriščanja drugim povezanim napravam prek usmerjevalnika, IoT ali NAS napravo.

Poleg tega moduli VPNFilter "omogočajo krajo poverilnic spletnega mesta in spremljanje protokolov Modbus SCADA."

Meta skupna raba fotografij Meta

Druga zanimiva (vendar ne na novo odkrita) lastnost zlonamerne programske opreme VPNFilter je uporaba spletnih storitev za deljenje fotografij za iskanje naslova strežnika C&C. Analiza Talos je pokazala, da zlonamerna programska oprema kaže na vrsto Photobucket URL-jev. Zlonamerna programska oprema prenese prva slika v galeriji sklic na URL in izvleče strežnikov IP naslov, skrit znotraj slike metapodatki.

IP naslov "je izvzet iz šestih celih vrednosti za širino in dolžino GPS v informacijah EXIF." Če to ne uspe, Zlonamerna programska oprema 1. stopnje se vrne na običajno domeno (toknowall.com - več o tem spodaj), da prenesete sliko in poskusite isto postopek.

Ciljno zaviranje paketov

Posodobljeno poročilo Talosa je razkrilo nekaj zanimivih vpogledov v modul za vohanje paketov VPNFilter. Namesto, da bi le nadgradil vse, ima precej strog nabor pravil, ki so namenjeni določenim vrstam prometa. Zlasti promet iz industrijskih nadzornih sistemov (SCADA), ki se povezujejo s pomočjo VPN-jev TP-Link R600, povezave na seznam vnaprej določeni naslovi IP (kar kaže na napredno poznavanje drugih omrežij in zaželen promet), pa tudi 150 paketov podatkov byte ali več.

Craig William, višji vodja tehnologije in vodja globalnega obveščanja v Talosu, povedal Arsu, »Iščejo zelo konkretne stvari. Ne poskušajo zbrati toliko prometa, kolikor lahko. Potekajo po nekaterih zelo majhnih stvareh, kot so poverilnice in gesla. Nimamo veliko informacij o tem, razen da se zdi neverjetno usmerjen in neverjetno prefinjen. Še vedno poskušamo ugotoviti, kdo jih uporablja. "

Od kod VPNFilter?

Zdi se, da je VPNFilter delo hekerske skupine, ki jo sponzorira država. Da je bil prvotni porast okužbe z VPNFilterjem večinoma čutiti po vsej Ukrajini, so začetni prsti kazali na prstne odtise podprte z Rusijo in na hekersko skupino Fancy Bear.

Vendar je takšna prefinjenost zlonamerne programske opreme, da ni jasne geneze in da nobena hekerska skupina, nacionalna država ali kako drugače, ne bi stopila v prid zahtevi zlonamerne programske opreme. Glede na podrobna pravila glede zlonamerne programske opreme in ciljanje na SCADA in druge protokole industrijskih sistemov se zdi najverjetnejši akter nacionalne države.

Ne glede na to, kaj mislim, FBI meni, da je VPNFilter stvaritev Fancy Bear. Maja 2018, FBI zasegli domeno—ToKnowAll.com —, za katero se je mislilo, da je bila uporabljena za namestitev in vodenje zlonamerne programske opreme Stage 2 in Stage 3 VPNFilter. Zaseg domene je gotovo pomagal ustaviti takojšnje širjenje VPNFilterja, vendar glavne arterije ni razrezal; ukrajinski SBU je julija 2018 za enega ubil napad VPNFilter na obrat za kemično predelavo.

VPNFilter ima tudi podobnost z zlonamerno programsko opremo BlackEnergy, APT Trojanom, ki se uporablja v primerjavi s široko paleto ukrajinskih ciljev. Čeprav to še zdaleč ni popoln dokaz, sistemsko ciljanje Ukrajine pretežno izhaja iz hekerskih skupin z ruskimi vezmi.

Ali sem okužen z VPNFilter?

Verjetno je, da vaš usmerjevalnik ne vsebuje zlonamerne programske opreme VPNFilter. Vedno pa je bolje biti varen kot žal:

- Oglejte si ta seznam za vaš usmerjevalnik. Če niste na seznamu, je vse v redu.

- Lahko se odpravite do Symantec VPNFilter Check site. Potrdite polje in pogoje, nato pritisnite Zaženite preverjanje VPNFilter gumb na sredini. Test se konča v nekaj sekundah.

Okužil sem se z VPNFilter: Kaj naj naredim?

Če Symantec VPNFilter Check potrdi, da je vaš usmerjevalnik okužen, imate jasen potek ukrepanja.

- Ponastavite usmerjevalnik in nato zaženite preverjanje VPNFilter še enkrat.

- Ponastavite usmerjevalnik na tovarniške nastavitve.

- Prenesite najnovejšo programsko opremo za vaš usmerjevalnik in dokončajte čisto namestitev vdelane programske opreme, najbolje, da usmerjevalnik med postopkom ne vzpostavi spletne povezave.

Poleg tega morate opraviti popolno sistemsko skeniranje na vsaki napravi, ki je povezana z okuženim usmerjevalnikom.

Vedno morate spremeniti privzete poverilnice za svoj usmerjevalnik in vse naprave IoT ali NAS (Naprave IoT te naloge ne olajšajo Zakaj je internet stvari največja varnostna nočna moraNekega dne pridete domov z službe in odkrijete, da je bil vaš sistem zaščite domov z omogočenim oblakom pokvarjen. Kako bi se to lahko zgodilo? Z internetom stvari (IoT) bi lahko ugotovili težko pot. Preberi več ) če je sploh mogoče. Medtem ko obstajajo dokazi, da VPNFilter lahko prepreči nekatere požarne zidove, ima eno nameščeno in pravilno konfigurirano 7 preprostih nasvetov za zavarovanje vašega usmerjevalnika in brezžičnega omrežja v nekaj minutahAli nekdo smrdi in prisluhne vašemu prometu Wi-Fi, krade gesla in številke kreditnih kartic? Bi sploh vedel, če je bil kdo? Verjetno ne, zato brezžično omrežje zavarujte s temi 7 preprostimi koraki. Preberi več bo pomagalo, da bo veliko drugih grdih stvari ostalo iz vašega omrežja.

Pazite na zlonamerno programsko opremo Router!

Zlonamerna programska oprema v usmerjevalniku je vedno pogostejša. IoT zlonamerna programska oprema in ranljivosti so povsod, s številom naprav, ki prihajajo v splet, pa se bodo samo še poslabšale. Vaš usmerjevalnik je glavna točka podatkov v vašem domu. Kljub temu pa ne dobiva skoraj toliko varnostne pozornosti kot druge naprave.

Enostavno povedano, vaš usmerjevalnik ni varen, kot mislite 10 načinov, da vaš usmerjevalnik ni tako varen, kot misliteTu je 10 načinov, kako lahko vaš usmerjevalnik izkoristijo hekerji in brezžični ugrabitelji. Preberi več .

Gavin je višji pisatelj na MUO. Je tudi urednik in vodja SEO-ja za kripto usmerjeno sestrsko spletno mesto MakeUseOf, Blocks Decoded. Ima BA (Hons) Sodobno pisanje z digitalnimi umetniškimi praksami, razbitimi s hribov Devona, in več kot desetletje profesionalnih izkušenj s pisanjem. Uživa obilne količine čaja.