Oglas

Torej vam ni bilo mar za to, da bi Google, Amazon, Facebook in Samsung prisluškovali. Toda kako se vam zdi, da kibernetski kriminalci poslušajo svoje pogovore v spalnici? WikiLeaksov trezor 7 datoteka nakazuje, da boste lahko kmalu gostili nepričakovane obiskovalce.

Najbolj nevarna zlonamerna programska oprema Centralne obveščevalne agencije - ki jo je mogoče skoraj zaskočiti vse brezžična potrošniška elektronika - zdaj bi lahko sedeli v rokah tatov in teroristov. Torej, kaj to pomeni za vas?

Kaj je trezor 7?

Trezor 7 je puščala množica dokumentov, ki se nanašajo na zmogljivosti kibernetskega bojevanja Centralne obveščevalne agencije (CIA). Večina programske opreme, opisane v Vault 7, razkriva, kako CIA nadzoruje in raziskuje uporabo pametnih telefonov, tablic, pametnih televizorjev in drugih naprav, povezanih z internetom. 7. marca je WikiLeaks objavil majhen delček dokumentov.

Kaj bi moralo zastrašiti vse: Po navedbah WikiLeaksa je ta CIA je izgubila nadzor nad temi orodji. In zdaj jih imajo (verjetno) kriminalci. Vendar pa mnogi od

objavljeno podvigi (obstaja veliko še neobjavljenih podvigov) so stari skoraj pet let in so bili odtlej zakrpani.Kako kriminalci pridobijo ameriška orodja za taksist

Niso vsi, ki delajo za obveščevalno agencijo, član kartice. CIA redno oddaja zaposlitve zveznim izvajalcem v zasebnem sektorju. Mnoge od teh zasebnih obveščevalnih podjetij, kot je HBGary, nimajo varnosti CIA.

Edward Snowden je bil zvezni izvajalec

Na primer Booz Allen Hamilton zaposlen izvajalec NSA Edward Snowden, ki je znano puščala dokumente, ki se nanašajo na nezakonite programe nadzora NSA. Poleg tega Booz Allen Hamilton je utrpel hec leta 2011.

WikiLeaks je v svoji uradni izjavi zatrdil (moj poudarek):

Zdi se, da je arhiv že bil nedovoljeno krožilo med nekdanjimi ameriškimi hekerji in izvajalci, eden od njih pa je WikiLeaksu priskrbel dele arhiva.

Eden del citata izstopa: orodja so bila na nedovoljen način krožena. Posledica bi morala zadevati vse na svetu. CIA je verjetno izgubila nadzor nad 100 milijard dolarjev portfelja orodijskih orodij.

Vendar to ni prvič, da so zasebni akterji nabavili nevarno, vladno razvito programsko opremo.

Črv Stuxnet

Na primer Črv Stuxnet Microsoft Patches Freak & Stuxnet, Facebook ustavi, da se počutite maščobe [Tech News Digest]Microsoftovi problemi so zakrpani, Facebook ne čuti več maščobe, Uber želi ženske, iPhone Google koledar, PlayStation pristane na Kitajskem in igra Snake v vodnjaku. Preberi več , še ena oborožena zlonamerna programska oprema je padla v roke kibernetskih kriminalcev kmalu zatem Odkritje 2010. Od takrat se Stuxnet občasno pojavlja kot zlonamerna programska oprema. Del njegove vseprisotnosti se nanaša na njegovo kodno bazo. Po besedah Seana McGurka, raziskovalca kibernetske varnosti, je izvorna koda za Stuxnet je na voljo za prenos.

Zdaj lahko prenesete dejansko izvorno kodo Stuxneta in jo lahko ponovno spremenite in ponovno zapakirate, nato pa jo, veste, usmerite nazaj, od koder je prišla.

To pomeni, da lahko skoraj vsak koder ustvari svoj komplet zlonamerne programske opreme, ki temelji na Stuxnetu. Ker CIA nima nadzora nad svojim kibernetskim arzenalom, zagotavlja, da bodo podvigi še naprej prehajali v roke profitnih kriminalcev, teroristov in lopov. Ni boljšega primera kot ShadowBrokers.

Senčni posredniki

V letu 2016 je Senčni posredniki skupina je zloglasno prodala nabor državnih orodij za krajo v državi. Kako so ukradli orodje, ugibajo kdo, toda kje pridobili so jih znano: NSA.

Kot poroča The Intercept, dokumenti znotraj uhajanja Snowdena povezati orodja, ki so jih ukradli Shadow Brokers, s hekersko skupino, znano kot Equation Group (EG). EG je izkoriščal podvige, ki so jih pozneje našli pri črvi Stuxnet, ki jih je sponzorirala država - kar zelo kaže na povezavo med NSA in EG. V kombinaciji s puščenimi orodji se zdi, da NSA in CIA ne morejo nadzorovati lastnih tehnologij.

Toda, ali to pomeni, da sta vaši zasebnost in varnost ogroženi?

Zgodovina vohunjenja strank

Vaša zasebnost in varnost sta že ogrožena.

Skoraj vsi sodobni pametni izdelki vključujejo mikrofone. Nekatere naprave potrebujejo pritisk na gumb, da vklopite mikrofon ali kamero. Drugi neprestano poslušajo izgovor ključne besede. Na primer Samsungova paleta pametnih televizorjev Samsungovi najnovejši pametni televizorji so leta 1984 naravnost od Georgea OrwellaNova funkcija najnovejših pametnih televizorjev Samsung je korejskega velikana spravila v malo tople vode. Izkazalo se je, da so poslušali vse, kar ste govorili ... Preberi več nenehno poslušajo, snemajo in prenašajo - vse ne da bi se zanašali na prefinjen vladni nadzor.

Pametni televizorji so v lasti

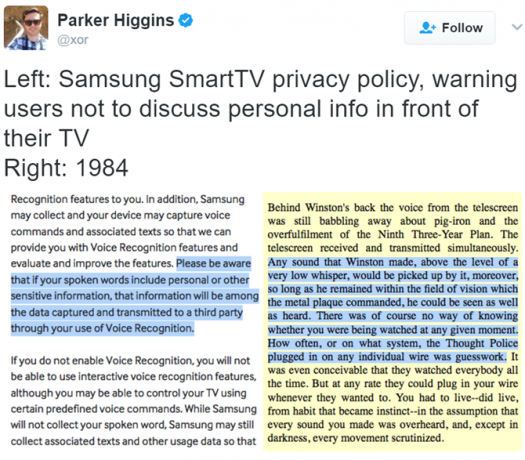

Samsungova izjava o zasebnosti kar zadeva njihove pametne televizorje, je moteče. Čeprav je Samsung spremenil njihove pogoje zasebnosti, da bi se izognil prerekanju, je prvotno izjavo posnel uporabnik Twitterja xor, se glasi:

Tu je ustrezni citat Samsung-a (poudarek mine):

Upoštevajte, da če vaš izgovorjene besede vključujejo osebne ali druge občutljive podatke, da bodo informacije med zajetimi podatki in posredovane tretji osebi s pomočjo prepoznavanja glasu.

Skratka, pametne televizije slišijo vse, kar rečeš. Samsung te podatke deli s tretjimi osebami. Domneva se, da so te tretje osebe samo komercialni interes za vaše pogovore. In stvar lahko vedno izklopite.

Na žalost "Haeping Angel", ki ga je razvila CIA, omogoča, da se televizor ne more izklopiti. Žalujoči Angel cilja Samsung pametne televizorje. V dokumentaciji Vault 7 se na to sklicuje Način ponarejenega izklopa. Od WikiLeaks:

… Plač Angel postavlja ciljni televizor v način »ponarejenega«, tako da lastnik lažno verjame, da je televizor izklopljen, ko je vklopljen. V načinu »Fake-Off« televizor deluje kot hrošč, snema pogovore v sobi in jih preko interneta pošilja na prikrit strežnik CIA.

Samsung ni sam. Navsezadnje Facebook, Google in Amazon (naš pregled odmeva Pregled in oddaj Amazon EchoAmazonov odmev ponuja edinstveno integracijo med prepoznavanjem glasu, osebnim asistentom, kontrolami avtomatizacije doma in predvajanjem zvoka za 179,99 USD. Se odmev vdre v nova tla ali vam je lahko boljše drugje? Preberi več ) se tudi zanašajo na uporabo mikrofonov naprav - pogosto tudi brez vedeti soglasje uporabnikov. Na primer Facebookova izjava o zasebnosti trdi, da uporablja mikrofon, vendar le, če uporabnik uporablja "posebne" funkcije Facebook aplikacije.

Kako tehnologija omogoča nezakonit nadzor

Največja varnostna napaka sodobnih pametnih telefonov je njegova programska oprema. Z izkoriščanjem varnostnih ranljivosti v brskalniku ali operacijskem sistemu napadalec lahko na daljavo dostop do vseh funkcij pametne naprave - vključno z njenim mikrofonom. Tako CIA dejansko dostopa do večine pametnih telefonov svojih ciljev: preko mobilnega omrežja ali omrežja Wi-Fi.

WikiLeaks ' # Trezor7 razkriva številne ranljivosti CIA 'zero day' v telefonih Android https://t.co/yHg7AtX5ggpic.twitter.com/g6xpPYly9T

- WikiLeaks (@wikileaks) 7. marec 2017

Od 24 podvigov Android, ki jih je razvila CIA, njeni izvajalci in sodelujoče tuje agencije, jih je osem mogoče uporabiti za daljinsko upravljanje pametnega telefona. Predvidevam, da bi uporabnik zlonamerne programske opreme, ko je bil pod nadzorom, uporabil kombinacijo napadov, ki bi združeval oddaljene dostop, stopnjevanje privilegijev in namestitev obstojne zlonamerne programske opreme (v nasprotju z zlonamerno programsko opremo, ki živi v njej) OVEN).

Navedene tehnike se običajno zanašajo na to, da uporabnik v svoji e-pošti klikne povezavo. Ko se cilj usmeri na okuženo spletno mesto, lahko napadalec nato prevzame nadzor nad pametnim telefonom.

Lažno upanje: Haki so stari

Na lažni nogi upanja: od taks, ki so jih razkrili v Vault 7, se večina nanaša na starejše naprave. Vendar datoteke vsebujejo le del skupnih hekerjev, ki so na voljo CIA. Več kot verjetno so ti kraji večinoma starejše, zastarele tehnike, ki jih CIA ne uporablja več. Vendar je to lažno upanje.

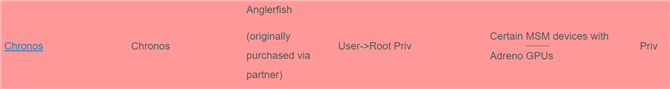

Številni podvigi se široko uporabljajo za sisteme na čipu (kaj je SoC? Jargon Buster: Vodnik za razumevanje mobilnih procesorjevV tem priročniku bomo prerezali žargon, da bomo razložili, kaj morate vedeti o procesorjih pametnih telefonov. Preberi več ), ne pa na posamezne telefone.

Na primer na zgornji sliki lahko izkoriščevalnik Chronos (med drugim) zasvoji Adreno čipset. Varnostna napaka zajema skoraj vse pametne telefone, ki temeljijo na procesorjih Qualcomm. Še enkrat, ne pozabite, da je bilo izdanih manj kot 1 odstotek vsebine Vault 7. Verjetno je veliko več naprav, ki so ranljive za penetracijo.

Vendar je Julian Assange ponudil pomoč vsem večjim korporacijam zakrpite varnostne luknje razkril trezor 7. Z malo sreče lahko Assange arhiv deli z všečkami Microsofta, Googla, Samsunga in drugih podjetij.

Kaj trezor pomeni za vas

Beseda še ni vključena kdo ima dostop do arhiva. Sploh ne vemo, ali ranljivosti še vedno obstajajo. Vendar vemo nekaj stvari.

Objavljeno je le 1 odstotek arhiva

Medtem ko je Google napovedal popravljanje večina od varnostne ranljivosti, ki jih uporablja CIA, je bilo izdanih manj kot 1 odstotek datotek Vault 7. Ker so bila objavljena samo starejša podviga, so verjetno skoraj vse naprave ranljive.

Podvigi so ciljno usmerjeni

Podvigi so večinoma usmerjeni. To pomeni, da mora akter (na primer CIA) posebej ciljati na posameznika, da bi lahko nadzoroval pametno napravo. Nič v datotekah Vault 7 ne nakazuje, da vlada množično širi, pogovore zbira s pametnih naprav.

Obveščevalne agencije zavarujejo ranljivosti

Obveščevalne agencije so odkrite ranljivosti in korporacijam takšnih kršitev varnosti ne razkrivajo. Zaradi grobe varnosti operacij se mnoga od teh podvigov sčasoma podajo v roke kibernetskih kriminalcev, če jih že ni.

Ali lahko kaj naredite?

Najslabši vidik razodetja Vault 7 je ta št programska oprema zagotavlja zaščito. V preteklosti so zagovorniki zasebnosti (vključno s Snowdenom) priporočali uporabo šifriranih platform za sporočanje, na primer Signal, da bi preprečili napadi človek v sredini Kaj je napad človeka v sredini? Pojasnjen varnostni žargonČe ste slišali za napade "človek v sredini", vendar niste povsem prepričani, kaj to pomeni, je to članek za vas. Preberi več .

Vendar arhivi Vault 7 kažejo, da napadalec lahko beleži pritisk telefona. Zdaj se zdi, da nobena naprava, povezana z internetom, ne prepreči nezakonitega nadzora. Na srečo je telefon mogoče spremeniti, da prepreči njegovo uporabo kot oddaljeni hrošč.

Edward Snowden razloži, kako fizično onemogočiti kamero in mikrofon na krovu sodobnega pametnega telefona:

Snowdenova metoda odvisno od modela telefona zahteva fizično odstranjevanje niza mikrofona (naprave za odpravljanje hrupa uporabljajo vsaj dva mikrofona) in odklopite napajalno napravo, obrnjeno spredaj in zadaj kamere. Nato namesto integriranih mikrofonov uporabite zunanji mikrofon.

Upošteval bi, da odstranjevanje kamer ni potrebno. Kamere, ki mislijo na zasebnost, lahko preprosto zatemnejo kamere s trakom.

Prenos arhiva

Tisti, ki jih želite izvedeti več, lahko prenesejo celoten smetišče Vault 7. WikiLeaks namerava v letu 2017 arhiv izdati v majhnih delih. Sumim, da se podnaslov Vault 7: Year Zero nanaša na velikost arhiva. Imajo dovolj vsebine, da vsako leto sprostijo nov smetišče.

Lahko prenesete celoto geslo zaščiten hudournik. Geslo za prvi del arhiva je naslednje:

SPROSTITEV: CIA Vault 7 Year Zero decryption passphrase:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

- WikiLeaks (@wikileaks) 7. marec 2017

Ali ste zaskrbljeni, ker je CIA izgubila nadzor nad njihovimi orodji za vdiranje? Sporočite nam v komentarjih.

Kreditna slika: hasan eroglu prek Shutterstock.com

Kannon je tehnični novinar (BA) z znanjem mednarodnih zadev (MA) s poudarkom na gospodarskem razvoju in mednarodni trgovini. Njegove strasti so v pripomočkih s Kitajsko, informacijskih tehnologijah (kot je RSS) ter nasveti in triki o produktivnosti.