Oglas

Zlonamerna programska oprema je na voljo v vseh oblikah in velikostih. Poleg tega je z leti zrasla prefinjenost zlonamerne programske opreme. Napadalci se zavedajo, da poskusi prilagajanja vseh vidikov svojega zlonamernega paketa v eno samo tovorno pot niso vedno najbolj učinkovit način.

Sčasoma je zlonamerna programska oprema postala modularna. To pomeni, da nekatere različice zlonamerne programske opreme lahko z različnimi moduli spremenijo, kako vplivajo na ciljni sistem. Kaj je torej modularna zlonamerna programska oprema in kako deluje?

Kaj je modularna zlonamerna programska oprema?

Modularna zlonamerna programska oprema je napredna grožnja, ki napada sistem v različnih fazah. Namesto da bi eksplodirali skozi vhodna vrata, modularna zlonamerna programska oprema poseže po subtilnejšem pristopu.

To stori tako, da najprej namestite bistvene komponente. Nato namesto da bi sprožil fanfare in opozoril uporabnike na njegovo prisotnost, prvi modul poišče varnost sistema in omrežja; kdo je zadolžen, katere zaščite izvajajo, kje zlonamerna programska oprema lahko najde ranljivosti, kateri podvigi imajo najboljše možnosti za uspeh ipd.

Po uspešnem iskanju lokalnega okolja lahko modul zlonamerne programske opreme prve stopnje pokliče domov na svoj strežnik za upravljanje in nadzor (C2). C2 lahko nato pošlje nazaj nadaljnja navodila, skupaj z dodatnimi moduli zlonamerne programske opreme, da izkoristijo specifično okolje, v katerem zlonamerna programska oprema deluje.

Modularna zlonamerna programska oprema ima v primerjavi z zlonamerno programsko opremo več prednosti, ki vse svoje funkcionalnosti pakirajo v en sam koristen tovor.

- Avtor zlonamerne programske opreme lahko hitro spremeni podpis zlonamerne programske opreme, da se izogne protivirusnim in drugim varnostnim programom.

- Modularna zlonamerna programska oprema omogoča obširno delovanje v različnih okoljih. Pri tem lahko avtorji reagirajo na določene cilje ali pa namesto tega določijo posebne module za uporabo v določenih okoljih.

- Začetni moduli so drobni in nekoliko lažji.

- Če združite več modulov zlonamerne programske opreme, raziskovalci varnosti ugibajo, kaj bo sledilo.

Modularna zlonamerna programska oprema ni nova grožnja. Razvijalci zlonamerne programske opreme že dolgo učinkovito uporabljajo modularne programe zlonamerne programske opreme. Razlika je v tem, da raziskovalci na področju varnosti naletijo na več modularne zlonamerne programske opreme v širšem območju. Raziskovalci so opazili tudi ogromen botnet Necurs (zloglasni za distribucijo različic odkupne programske opreme Dridex in Locky), ki distribuira modularne obremenitve zlonamerne programske opreme. (Kaj sploh je botnet? Kaj je Botnet in je vaš računalnik del enega?Bonetne mreže so glavni vir zlonamerne programske opreme, odkupne programske opreme, neželene pošte in še več. Toda kaj je botnet? Kako nastanejo? Kdo jih nadzoruje? In kako jih lahko ustavimo? Preberi več )

Primeri modularne zlonamerne programske opreme

Obstaja nekaj zelo zanimivih primerov modularne zlonamerne programske opreme. Tukaj je nekaj, kar morate upoštevati.

VPNFilter

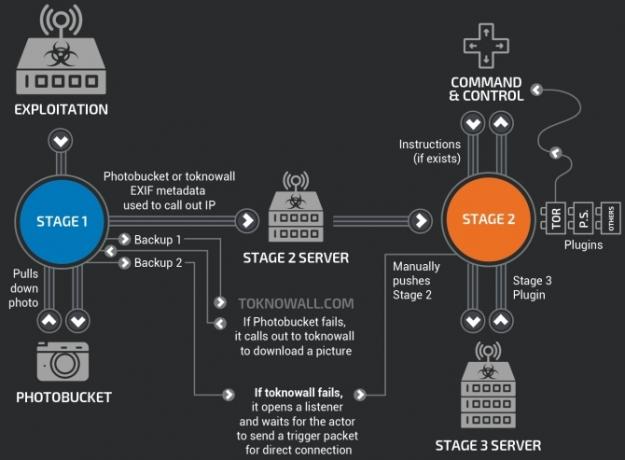

VPNFilter je nedavna različica zlonamerne programske opreme, ki napada usmerjevalnike in naprave interneta stvari (IoT). Zlonamerna programska oprema deluje v treh fazah.

Zlonamerna programska oprema na prvi stopnji vzpostavi stik z ukaznim in nadzornim strežnikom za prenos modula druge stopnje Modul na drugi stopnji zbira podatke, izvaja ukaze in lahko moti upravljanje naprav (vključno z zmožnostjo "opeke" usmerjevalnika, IoT ali NAS naprave). Na drugi stopnji se lahko prenesejo tudi moduli tretje stopnje, ki delujejo kot vtičniki za drugo stopnjo. Tri faze vključujejo paketno ostrostrelec za promet SCADA, modul za vbrizgavanje paketov in modul, ki omogoča, da zlonamerna programska oprema faze 2 komunicira prek omrežja Tor.

Ti lahko preberite več o VPNFilterju, od kod prihaja in kako ga opaziti točno tukaj.

T9000

Raziskovalci varnosti Palo Alto Networks nepokrit zlonamerna programska oprema T9000 (nobene povezave s Terminatorjem ali Skynetom… ali je ?!

T9000 je orodje za obveščevalne podatke in zbiranje podatkov. Ko je nameščen, T9000 napadalcu omogoča zajem šifriranih podatkov, fotografiranje zaslonov določenih aplikacij in posebej ciljanje na Skype uporabnike, pa tudi datoteke izdelkov Microsoft Office. T9000 je opremljen z različnimi moduli, namenjenimi izogibanju do 24 različnih varnostnih izdelkov, ki spreminjajo njegov postopek namestitve, da ostane pod radarjem.

DanaBot

DanaBot je večstopenjski bančni trojanec z različnimi vtičniki, ki jih avtor uporablja za razširitev svoje funkcionalnosti. (Kako hitro in učinkovito reševanje trojancev z oddaljenim dostopom. Kako preprosto in učinkovito ravnati s trojansami na daljavoVonj RAT-a? Če menite, da ste se okužili s Trojanom za oddaljeni dostop, se ga lahko preprosto znebite tako, da sledite tem preprostim korakom. Preberi več ) Na primer, maja 2018, DanaBot je bil opažen v vrsti napadov na avstralske banke. Takrat so raziskovalci odkrili vtičnik za njuh in injiciranje paketov, vtičnik za daljinsko gledanje VNC, vtičnik za zbiranje podatkov in vtičnik Tor, ki omogoča varno komunikacijo.

"DanaBot je bančni trojanec, kar pomeni, da je nujno do določene mere geografsko usmerjen," je zapisano v blogu Proofpoint DanaBot. "Sprejem akterjev z veliko količino, čeprav, kot smo videli v ameriški kampanji, kaže na aktiven razvoj, geografsko širitev in nenehno zanimanje akterjev za zlonamerno programsko opremo. Sama zlonamerna programska oprema vsebuje številne funkcije za analizo ter posodobljene module za krajo in daljinski upravljalnik, kar še poveča njihovo privlačnost in uporabnost za akterje groženj. "

Marap, AdvisorsBot in CobInt

Tri modularne različice zlonamerne programske opreme združim v en odsek, ko so super raziskovalci v podjetju Proofpoint odkrili vse tri. Različice modularne zlonamerne programske opreme imajo podobnosti, vendar imajo različne namene. Poleg tega je CobInt del kampanje za kriminalno združbo Cobalt Group, ki je povezana z dolgim seznamom bančnih in finančnih kibernetskih kriminalitet.

Marap in AdvisorsBot sta bila opažena za določanje ciljnih sistemov za obrambo in mrežno preslikavo ter ali naj zlonamerna programska oprema prenese celoten obremenitev. Če je ciljni sistem dovolj zanimiv (npr. Ima vrednost), zlonamerna programska oprema zahteva drugo stopnjo napada.

Kot druge modularne različice zlonamerne programske opreme, tudi Marap, AdvisorsBot in CobInt sledijo korakom v treh korakih. Prva faza je običajno e-poštno sporočilo z okuženo prilogo, ki nosi začetni podvig. Če se izkoriščanje izvede, zlonamerna programska oprema takoj zahteva drugo stopnjo. V drugi fazi je izvidniški modul, ki ocenjuje varnostne ukrepe in mrežno pokrajino ciljnega sistema. Če zlonamerna programska oprema meni, da je vse primerno, se prenese tretji in zadnji modul, vključno z glavno obremenitvijo.

Anaylsis dokazila o:

- Marap

- AdvisorBot (in PoshAdvisor)

- CobIn

Zločin

Mayhem je nekoliko starejša različica modularne zlonamerne programske opreme, ki se je prvič pojavila leta 2014. Vendar Mayhem ostaja odličen primer modularne zlonamerne programske opreme. Zlonamerna programska oprema, nepokrit raziskovalci na področju varnosti na Yandexu, ciljajo na spletne strežnike Linux in Unix. Namesti se z zlonamernim skriptom PHP.

Ko je nameščen, lahko skript pokliče več vtičnikov, ki določajo končno uporabo zlonamerne programske opreme.

Vtičniki vključujejo kruto geslo, ki cilja na FTP, WordPress in Joomla račune v spletu pajka za iskanje drugih ranljivih strežnikov in orodje, ki izkorišča Heartbleed OpenSLL ranljivost.

DiamondFox

Naša končna različica z zlonamerno programsko opremo je tudi ena najbolj dovršenih. Je tudi eden najbolj zaskrbljujočih, in sicer iz nekaj razlogov.

Prvi razlog: DiamondFox je modularni botnet, ki se prodaja na različnih podzemnih forumih. Potencialni kibernetski kriminalci lahko kupijo paket modularnih botnetov DiamondFox in tako dobijo dostop do širokega nabora naprednih zmogljivosti napada. Orodje se redno posodablja in ima, tako kot vse dobre spletne storitve, prilagojeno podporo strankam. (Ima celo dnevnik sprememb!)

Drugi razlog: modularni botnet DiamondFox ima vrsto vtičnikov. Te se vklopijo in izklopijo na nadzorni plošči, ki kot pametna domača aplikacija ne bi bila na mestu. Vtičniki vključujejo prilagojena orodja za vohunjenje, orodja za krajo poverilnic, DDoS orodja, keyloggerje, pošiljatelje neželene pošte in celo strgalo RAM.

Opozorilo: naslednji video ima glasbo, ki jo morda ne želite uživati.

Kako ustaviti modularni napad zlonamerne programske opreme

Trenutno nobeno posebno orodje ne ščiti pred določeno modularno različico zlonamerne programske opreme. Tudi nekatere modularne različice zlonamerne programske opreme imajo omejen geografski obseg. Na primer, Marap, AdvisorsBot in CobInt najdemo predvsem v Rusiji in državah СНД.

Ob tem so raziskovalci Proofpointa poudarili, da kljub trenutnim geografskim omejitvam, če ne drugega kriminalisti vidijo tako uveljavljeno kriminalno združbo z uporabo modularne zlonamerne programske opreme, drugi bodo zagotovo sledili obleka.

Pomembno je zavedanje, kako modularna zlonamerna programska oprema prispe v vaš sistem. Večina uporablja okužene e-poštne priloge, ki običajno vsebujejo dokument Microsoft Office z zlonamerno skriptu VBA. Napadalci uporabljajo to metodo, ker je enostavno poslati okužene e-pošto na milijone potencialnih tarč. Poleg tega je začetni podvig majhen in ga je mogoče preprosto prikriti kot Officeovo datoteko.

Kot vedno poskrbite, da boste redno posodabljali sistem in razmislite o vlaganju v Malwarebytes Premium - splača se 5 razlogov za nadgradnjo na Malwarebytes Premium: Da, splača seMedtem ko je brezplačna različica Malwarebytes super, ima premium različica kup koristnih in vrednih funkcij. Preberi več !

Gavin je višji pisatelj na MUO. Je tudi urednik in vodja SEO za križno osredotočeno sestrino spletno mesto MakeUseOf, Blocks Decoded. Ima BA (Hons) Sodobno pisanje z digitalnimi umetniškimi praksami, ki se je nabralo na hribih Devona, in več kot desetletje profesionalnih izkušenj s pisanjem. Uživa obilne količine čaja.