Oglas

Na letošnji varnostni konferenci Black Hat Europe sta dva raziskovalca iz kitajske univerze Hong Kong predstavil raziskave, ki so pokazale izkoriščanje, ki vpliva na aplikacije Android kar bi lahko pustilo več kot milijardo nameščenih aplikacij, ki so ranljive za napad.

Eksploatacija temelji na napadu med uporabnikom mobilnega izvajanja pooblastitvenega standarda OAuth 2.0. To se sliši zelo tehnično, toda kaj to dejansko pomeni in so vaši podatki varni?

Kaj je OAuth?

OAuth je odprt standard, ki ga uporabljajo številna spletna mesta in aplikacije 3 Bistveni varnostni pogoji, ki jih morate razumetiZmedeno s šifriranjem? Zmeden od OAuth ali okamenela Ransomware? Oglejmo si nekaj najpogosteje uporabljenih varnostnih izrazov in natančno to, kaj pomenijo. Preberi več da se lahko prijavite v aplikacijo ali spletno mesto tretje osebe z računom enega od številnih ponudnikov OAuth. Nekateri najpogostejši in dobro znani primeri so Google, Facebook in Twitter.

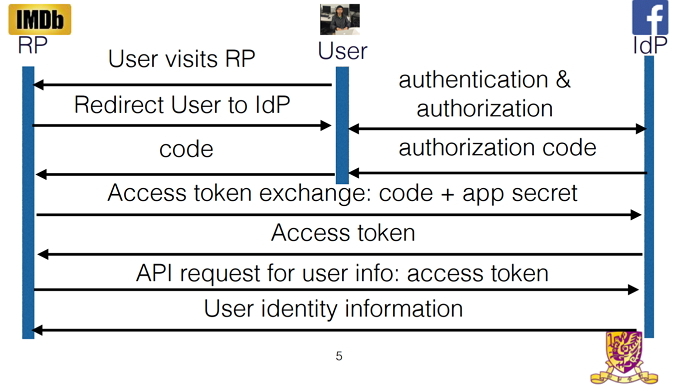

Gumb za enotno prijavo (SSO) omogoča odobritev dostopa do podatkov vašega računa. Ko kliknete gumb Facebook, aplikacija ali spletno mesto tretje osebe poišče žeton za dostop in ji omogoči dostop do vaših Facebook podatkov.

Če ta parameter ni bilo mogoče najti boste morali, da se omogoči dostop tretjih strani do vašega Facebook računa. Ko ste to pooblastili, Facebook od tretje osebe prejme sporočilo s prošnjo za dostop do žetona.

Facebook odgovarja z žetonom in tretji osebi omogoča dostop do podatkov, ki ste jih navedli. Na primer, odobrite dostop do osnovnih podatkov o profilu in seznamu prijateljev, ne pa tudi do svojih fotografij. Tretja oseba prejme žeton in vam omogoča prijavo s svojimi Facebook poverilnicami. Potem, dokler žeton ne poteče, bo imel dostop do podatkov, ki ste jih pooblastili.

To se zdi kot odličen sistem. Zapomniti si morate manj gesla in se enostavno prijaviti in preveriti svoje podatke z računom, ki ga že imate. Gumbi SSO so še bolj uporabni pri mobilnih napravah, kjer ustvarjate nova gesla, kjer je lahko avtorizacija novega računa zamudna.

V čem je problem?

Zadnji okvir OAuth - OAuth 2.0 - je bil izdan oktobra 2012 in ni bil zasnovan za mobilne aplikacije. To je privedlo do tega, da so morali številni razvijalci aplikacij OAuth izvajati sami, brez navodil, kako to storiti varno.

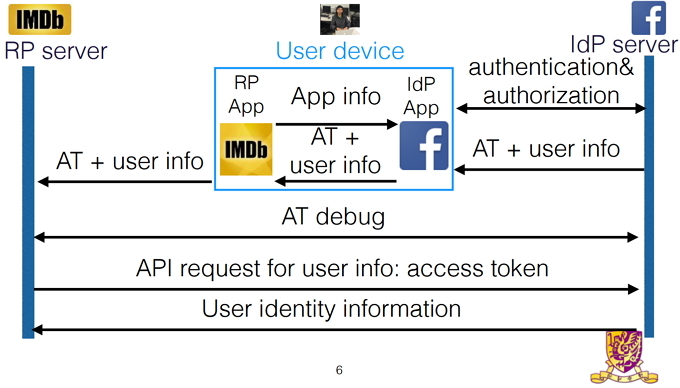

Medtem ko OAuth na spletnih mestih uporablja neposredno komunikacijo med strežniki drugih ponudnikov in ponudnikov SSO, mobilne aplikacije tega načina neposredne komunikacije ne uporabljajo. Namesto tega mobilne aplikacije komunicirajo med seboj prek svoje naprave.

Pri uporabi OAuth na spletnem mestu Facebook posreduje dostopne žetone dostopa in podatke za preverjanje pristnosti neposredno na strežnike drugih proizvajalcev. Te podatke je mogoče nato potrditi, preden se uporabnik prijavi ali dostopi do kakršnih koli osebnih podatkov.

Raziskovalci so ugotovili, da velik odstotek aplikacij za sistem Android za to potrditev manjka. Namesto tega Facebookovi strežniki pošljejo žeton za dostop do aplikacije Facebook. Dostopni žeton bi bil nato dostavljen tretji aplikaciji. Aplikacija tretje osebe bi vam nato omogočila prijavo, ne da bi s strežniki Facebooka preverili, ali so podatki o uporabniku zakoniti.

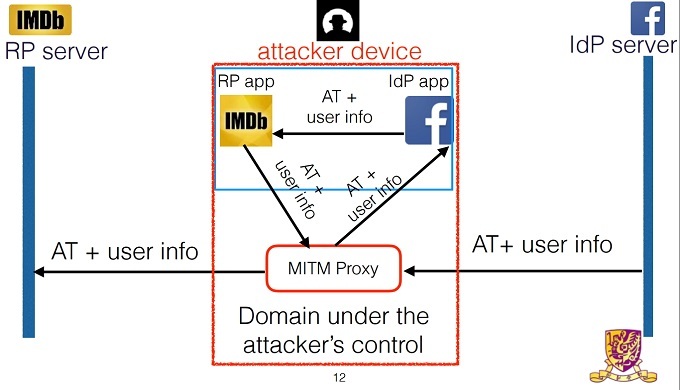

Napadalec se lahko prijavi kot sam in sproži prošnjo za žeton OAuth. Ko je Facebook odobril žeton, se lahko vstavijo med Facebookove strežnike in Facebook aplikacijo. Napadalec lahko nato spremeni uporabniški ID na žetonu v žrtev. Uporabniško ime je običajno javno dostopni podatki tudi, da obstaja zelo malo ovir za napadalca. Ko spremenite ID uporabnika - vendar je dovoljenje še vedno dodeljeno - se bo aplikacija tretje osebe prijavila pod račun žrtve.

Ta vrsta izkoriščanja je znana kot Moški-v-sredini (MitM) napad Kaj je napad človeka v sredini? Pojasnjen varnostni žargonČe ste slišali za napade "človek v sredini", vendar niste povsem prepričani, kaj to pomeni, je to članek za vas. Preberi več . Tu napadalec lahko prestreže in spremeni podatke, obe strani pa verjameta, da neposredno komunicirata.

Kako to vpliva na vas?

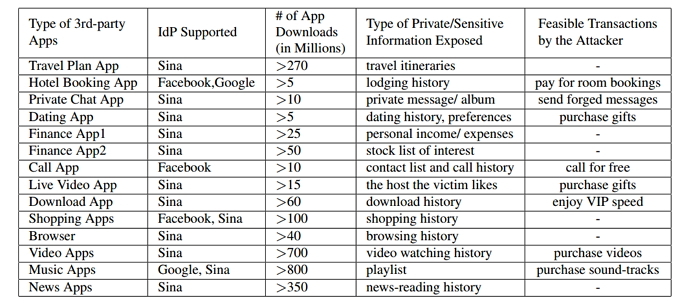

Če napadalec lahko prevara aplikacijo, da verjame, da je to vi, potem heker pridobi dostop do vseh informacij, ki jih shranite v tej storitvi. Raziskovalci so ustvarili spodnjo tabelo, v kateri so navedeni nekateri podatki, ki jih lahko izpostavite v različnih vrstah aplikacij.

Nekatere informacije so manj škodljive kot druge. Manj verjetno ste zaskrbljeni zaradi izpostavljanja zgodovine branja novic kot vseh svojih potovalnih načrtov ali zmožnosti pošiljanja in prejemanja zasebnih sporočil v vašem imenu. To je trezen opomin na vrste informacij, ki jih redno zaupamo tretjim osebam, in posledice njegove zlorabe.

Bi morali skrbeti?

Raziskovalci so ugotovili, da je bilo 41,21% od 600 najbolj priljubljenih aplikacij, ki podpirajo SSO v trgovini Google Play, izpostavljeno napadu MitM. Zaradi tega bi lahko napadli to vrsto napadov na milijarde uporabnikov po vsem svetu. Ekipa je izvedla raziskavo na Androidu, vendar verjamejo, da jo je mogoče ponoviti v iOS-u. Zaradi tega bi lahko milijoni aplikacij v dveh največjih mobilnih operacijskih sistemih bili izpostavljeni temu napadu.

Ob pisanju ni bilo uradnih izjav internetne inženirske skupine (IETF), ki bi razvila specifikacije OAuth 2.0. Raziskovalci niso želeli poimenovati prizadetih aplikacij, zato bodite previdni pri uporabi SSO v mobilnih aplikacijah.

Obstaja srebrna podloga. Raziskovalci so na izkoriščanje že opozorili Google in Facebook ter druge ponudnike SSO. Poleg tega sodelujejo s prizadetimi razvijalci, da odpravijo težavo.

Kaj lahko storite zdaj?

Kljub temu, da je popravek na poti, obstajajo veliko prizadetih aplikacij, ki jih je treba posodobiti. To bo verjetno trajalo nekaj časa, zato bo morda vredno, da SSO medtem ne uporabljate. Ko se registrirate za nov račun, se prepričajte ustvarite močno geslo 6 nasvetov za ustvarjanje nepremagljivega gesla, ki se ga lahko spomniteČe vaša gesla niso edinstvena in nepremagljiva, lahko odprete vhodna vrata in povabite roparje na kosilo. Preberi več ne boste pozabili. Ali to ali uporabite skrbnik gesla Kako skrbniki gesla varujejo geslaGesla, ki jih je težko razbiti, si je težko zapomniti. Želite biti na varnem? Potrebujete skrbnika gesla. Tukaj je opisano, kako delujejo in kako vas varujejo. Preberi več narediti težko dvigovanje za vas.

To je dobra praksa opravite svoj varnostni pregled Zaščitite se z letnim preverjanjem varnosti in zasebnostiV novo leto smo že skoraj dva meseca, vendar je še čas za pozitivno rešitev. Pozabite na pitje manj kofeina - govorimo o sprejemanju ukrepov za varovanje spletne varnosti in zasebnosti. Preberi več od časa do časa. Google bo celo vas nagradijo v shrambi v oblaku Ta 5-minutna Googlova preiskava vam bo zagotovila 2 GB brezplačnega prostoraČe boste za preverjanje varnosti potrebovali pet minut, vam bo Google na Googlovem disku zagotovil 2 GB brezplačnega prostora. Preberi več za opravljanje njihovega pregleda. To je idealen čas za to preverite, za katere aplikacije ste dali dovoljenje Ali uporabljate socialno prijavo? Naredite te korake za zavarovanje računovČe uporabljate storitev socialne prijave (na primer Google ali Facebook), potem morda mislite, da je vse varno. Ni tako - čas je, da pogledamo slabosti družbenih prijav. Preberi več na vaših računih SSO. Tole je še posebej pomembno na spletnem mestu, kot je Facebook Kako upravljati svoje prijave na Facebooku tretjih oseb [Tedenski nasveti za Facebook]Kolikokrat ste spletnemu mestu tretjih oseb dovolili dostop do vašega Facebook računa? Tukaj je opisano, kako lahko upravljate svoje nastavitve. Preberi več , ki shranjuje ogromno osebnih podatkov Kako prenesti svojo celotno zgodovino FacebookaSkozi leta je Facebook zbral veliko podatkov o vas. V tem članku razlagamo, kako prenesti svojo zgodovino na Facebooku in v čem boste verjetno zašli. Preberi več .

Ali menite, da je čas, da se oddaljite od Single Sign On-a? Katera je po vašem mnenju najboljša metoda prijave? Vas je prizadel ta podvig? Sporočite nam v spodnjih komentarjih!

Image Credits: Marc Bruxelle / Shutterstock

James je MakeUseOf's Navodila za nakup in strojno opremo News in samostojni pisatelj, ki navdušuje, da bi tehnologija postala dostopna in varna za vse. Poleg tehnologije, ki jo zanimajo tudi zdravje, potovanja, glasba in duševno zdravje. Diplomiral iz strojništva na Univerzi v Surreyu. Na PoTS Jots je mogoče najti tudi pisanje o kroničnih boleznih.